Proaktif – Siber Güvenlik – Katmanlı – Güvenlik Modeli

2015 yılında ABD Savunma Bakanlığının yayınladığı siber strateji yol haritası dokumanında yer alan proaktif siber güvenlik katmanı[…]

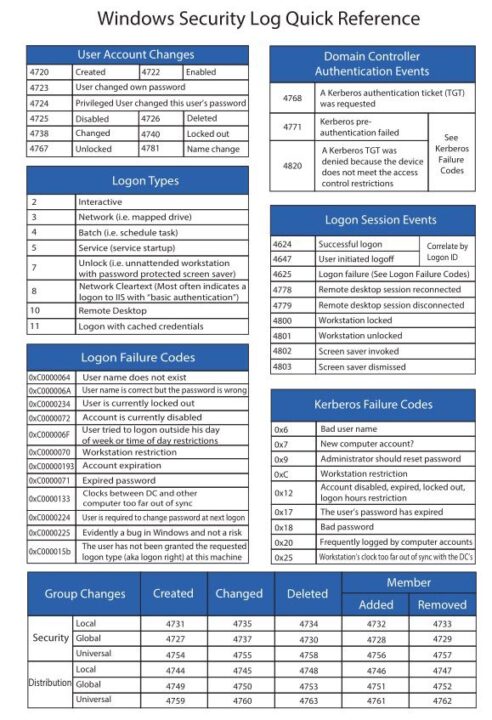

Registry Forensics Cheat Sheet

1. KEYS TO AUDIT – HKU: Settings that apply ONLY to the default user when a new[…]

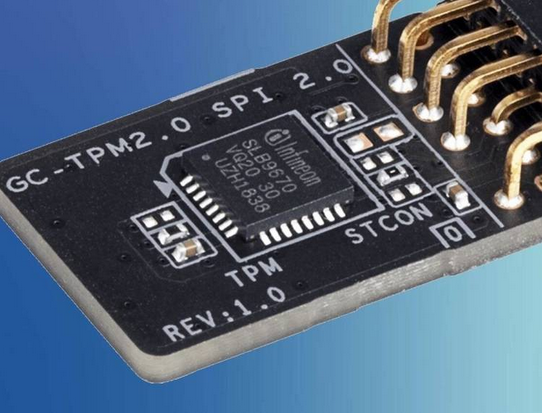

TPM 2.0 Vulnerabilities

Milyonlarca tpm destekli (pc, laptop, iot, enterprise) cihazları tehdit eden TPM 2.0 (Güvenilir Platform Modülü) zafiyeti geçtiğimiz[…]

Online system and network discovery

https://archive.org/ https://netlas.io/ https://wigle.net/ https://hunter.io/ https://ping.eu/ https://www.exploit-db.com/ https://mxtoolbox.com/ https://www.shodan.io/ https://search.censys.io/ https://nmap.online/ https://urlscan.io/

Online malware analysis website

https://app.any.run/ https://www.hybrid-analysis.com/ https://sandbox.pikker.ee/ https://analyze.intezer.com/ https://www.virustotal.com/ https://www.joesandbox.com https://www.filescan.io/scan

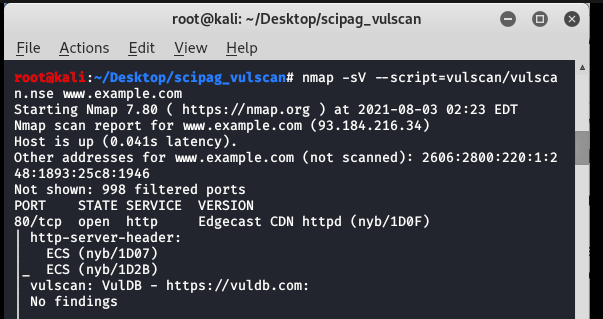

Vulnerability scan with Nmap

Nmap-vulners (CVE) Installation Nmap-vulners scan (CVE) Nmap – vuln NSE Scan Nmap-vulscan veritabanları; Installation SCRIPT SCAN:-sC: equivalent[…]

Apache httpd ssl sertifika değiştirme

SSLCertificateFile /etc/httpd/conf/ssl.crt/server.crt SSLCertificateKeyFile /etc/httpd/conf/ssl.key/server.key systemctl restart httpd